近年、サイバー攻撃の巧妙化や働き方の多様化、クラウドサービスの普及により、従来の社内とインターネットの接続ポイントを保護する「境界防御型」セキュリティでは、十分に企業の情報資産を守りきれない時代が到来しています。

こうした背景から、今、世界中の企業で「ゼロトラスト(Zero Trust)」という新しいセキュリティモデルが注目を集めています。

本記事では、ゼロトラストの基本から、導入時によくある失敗や落とし穴、主要製品・サービスの比較、運用のポイント、そして2025年の最新トレンドや法規制・補助金情報まで、幅広く・実践的に解説します。

本記事で得られる5つの理解

- ゼロトラストの定義や基本原則、従来型セキュリティとの違いがわかる

- 導入時によくある失敗パターンや現場の課題の理解、失敗を防ぐためのチェックリストを活用できる

- 主要なゼロトラスト製品・サービスの特徴や選定ポイントを比較できる

- 導入後の運用・定着化の工夫や、現実的な落としどころを学べる

- 最新脅威動向、関連法規制、補助金・助成金の活用術など、最新情報をキャッチアップできる

このような立場の方におすすめ

- 企業の情報システム部門担当者で、ゼロトラストの技術や導入・運用の実践的な知識を得たい方

- 経営層・意思決定者として、ゼロトラスト導入の経営的メリットや投資対効果を把握したい方

- 中小企業の経営者・IT担当者で、コストを抑えつつセキュリティ強化を図りたい方

本記事を通じて、ゼロトラストの本質と、失敗しない導入・運用のための実践的なヒントを掴んでいただければ幸いです。

目次

ゼロトラストとは?基本をわかりやすく解説

ゼロトラストの定義と基本原則

ゼロトラストとは、「すべてを信頼しない」ことを前提とした新しいセキュリティモデル」です。

従来のように「社内ネットワーク=安全」「社外=危険」といった境界線で危険性を判断せず、内外を問わず、すべてのアクセスや通信を常に検証・監視することが特徴です。

ゼロトラストの基本原則は7つありますが、特に重要と思われるのは以下の3つです。

参照:NIST(アメリカ国立標準技術研究所)によるゼロトラストにおける7つの基本原則

https://www.pwc.com/jp/ja/knowledge/column/awareness-cyber-security/assets/pdf/zero-trust-architecture-jp.pdf

-

- すべてのアクセスを検証する(Never Trust, Always Verify)

ユーザーやデバイス、アプリケーションがどこからアクセスしても、必ず認証・認可を行い、信頼できるかどうかを都度確認します。

- すべてのアクセスを検証する(Never Trust, Always Verify)

-

- 最小権限の原則(Least Privilege)

必要最小限の権限だけを付与し、不要なアクセスや操作を制限します。

これにより、万が一侵害が発生しても被害を最小限に抑えられます。

- 最小権限の原則(Least Privilege)

-

- 継続的な監視と分析

アクセス後もユーザーやデバイスの挙動をリアルタイムで監視し、不審な動きがあれば即座に検知・対応します。

- 継続的な監視と分析

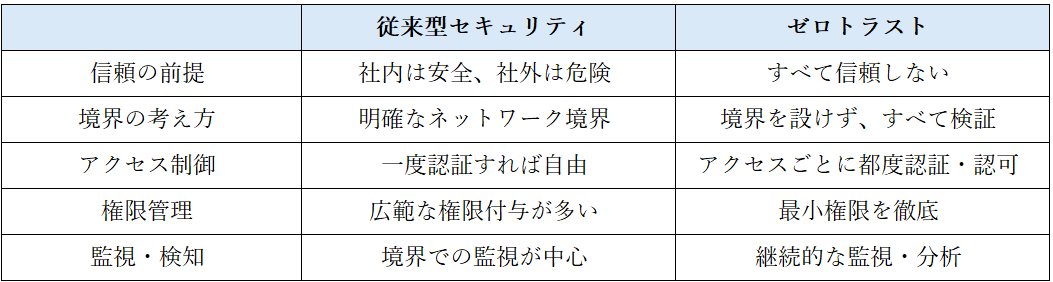

従来型セキュリティとの違い

従来のセキュリティは「境界防御型」と呼ばれ、ファイアウォールやVPNなどで社内と社外を明確に分け、「内部ネットワークでは安全な環境が保たれている」という考え方が前提でした。

しかし、クラウドサービスの普及やリモートワークの拡大、サプライチェーン攻撃の増加などにより、社内外の境界による安全性が曖昧になっているケースが増えているようです。

ゼロトラストはこの前提を根本から見直し、「どこからのアクセスでも信用しない」「常に検証する」ことを徹底します。これにより、内部不正やマルウェアの拡散、クラウド経由の攻撃など、従来型では防ぎきれなかったリスクへの対応が可能となるでしょう。

なぜ今、ゼロトラストが必要なのか

ゼロトラストが注目される理由は、現代のIT環境と脅威の変化にあると考えられます。

-

- クラウド・SaaSの普及

業務システムやデータがクラウド上に分散し、従来の「社内ネットワーク」だけの保護では監視が行き届かないなど守りきれなくなる場合が増えているようです。

- クラウド・SaaSの普及

-

- リモートワーク・多様な働き方

社外からのアクセスや私物デバイス持ち込み(BYOD)が増え、従来の境界型防御では十分な保護が困難なケースが増えているようです。

- リモートワーク・多様な働き方

-

- サイバー攻撃の高度化・内部不正の増加

標的型攻撃やランサムウェア、サプライチェーン攻撃など、内部への侵入の容易さや、被害拡大リスクの向上も理由として考えられます。

- サイバー攻撃の高度化・内部不正の増加

-

- 法規制・ガイドラインの強化

日本の個人情報保護法やGDPR(EU(欧州連合)で定める一般情報保護規則)など、国際的に情報漏洩対策の強化が求められていることも理由の1つでしょう。

- 法規制・ガイドラインの強化

このような背景から、企業規模や業種を問わず「ゼロトラスト」への移行が注目されているようです。

ゼロトラストは単なる技術導入のみではなく、組織全体のセキュリティ文化や運用プロセスの見直しも伴う傾向が見られ、早期の理解と段階的な取り組みが重要でしょう。

ゼロトラスト導入時によくある失敗・落とし穴

ありがちな失敗パターンとその原因

ゼロトラスト導入は、単なる技術導入ではなく、組織全体の業務プロセスや文化の変革を伴うことが多いようです。

十分な準備や段階的かつ全社的取り組みができていない場合、つぎの失敗パターンが多く見られるようです。

「ツール導入=ゼロトラスト」と誤解

単一の製品やサービスを導入すればゼロトラストが実現できると考え、全体設計や運用プロセスの見直しを怠るパターン。

現状把握・リスク評価が不十分

自社のIT資産や業務フロー、既存の脆弱性を正確に把握せず、場当たり的に対策を進めるパターン。

段階的な導入計画の不足

全社一斉導入を目指したことで混乱し、現場の負担や反発を招くパターン。

ユーザー体験(UX)を軽視

セキュリティ強化のために認証やアクセス制御を厳格化しすぎたことで、業務効率や利便性が大きく低下するパターン。

運用・監視体制の未整備

導入後の継続的な監視やインシデント対応体制が不十分で、形骸化してするパターン。

経営層・現場の巻き込み不足

経営層の理解や現場部門の協力が得られず、部分最適や形だけの導入に終わるパターン。

現場のリアルな課題・つまずきポイント

導入を進める現場では、つぎのような課題やつまずきが頻発するようです。

「なぜ変えるのか」が伝わらない

現場担当者がゼロトラストの目的やメリットを理解できず、「手間が増えるだけ」と感じてしまう。

既存システムとの連携・互換性問題

レガシーシステムやオンプレミス環境との連携が難しく、想定外の工数やコストが発生する。

認証・権限管理の煩雑化

多要素認証(MFA)や細かな権限設定により設定管理や利用手順が複雑となり、管理負担やユーザーからの問い合わせが急増する。

クラウド・SaaSの乱立による統制困難

各部門が独自にクラウドサービスを契約して利用しており、全体統制や可視化が追いつかない。

人材・ノウハウ不足

ゼロトラストの設計・運用に必要な知識や経験を持つ人材が社内にいない。

コスト・ROIへの懸念

投資対効果が見えにくく、経営層からの理解・予算確保が難航する。

失敗を防ぐためのチェックリスト

これまでに紹介した失敗を防ぎ、ゼロトラストを導入するにはどのようにすればよいでしょうか。

一例として、つぎのポイントを事前に確認することをお勧めします。

- 現状把握・リスク評価

・IT資産(ユーザー、デバイス、アプリ、データ)の棚卸しはできているか

・既存の脆弱性やリスクを洗い出しているか - 全体設計・ロードマップ策定

・組織の業務フローやシステム構成を踏まえた全体設計があるか

・段階的な導入計画(優先順位付け、パイロット導入など)が策定されているか - 経営層・現場の巻き込み

・経営層のコミットメントや現場部門との合意形成ができているか

・「なぜゼロトラストが必要か」を全社で共有できているか - ユーザー体験・業務影響の考慮

・セキュリティ強化と業務効率のバランスを検討しているか

・ユーザー教育やサポート体制が整備されているか - 運用・監視体制の整備

・継続的な監視・ログ分析・インシデント対応の体制があるか

・定期的な見直し・改善サイクルを回せる仕組みがあるか - 人材・ノウハウの確保

・社内外の専門人材やパートナー企業の活用を検討しているか

・最新の脅威動向や技術トレンドをキャッチアップできる体制があるか

ゼロトラスト導入は「技術導入」のみではなく「組織・運用・文化」全体の変革が求められる場合があるようです。

ありがちな失敗や現場の課題を事前に把握し、段階的かつ全社的な取り組みを進めることが、成功への近道となるのではないでしょうか。

本章で取り上げた失敗パターン、課題、チェックリスト等が参考になれば幸いです。

ゼロトラスト製品・サービス徹底比較と選定ポイント

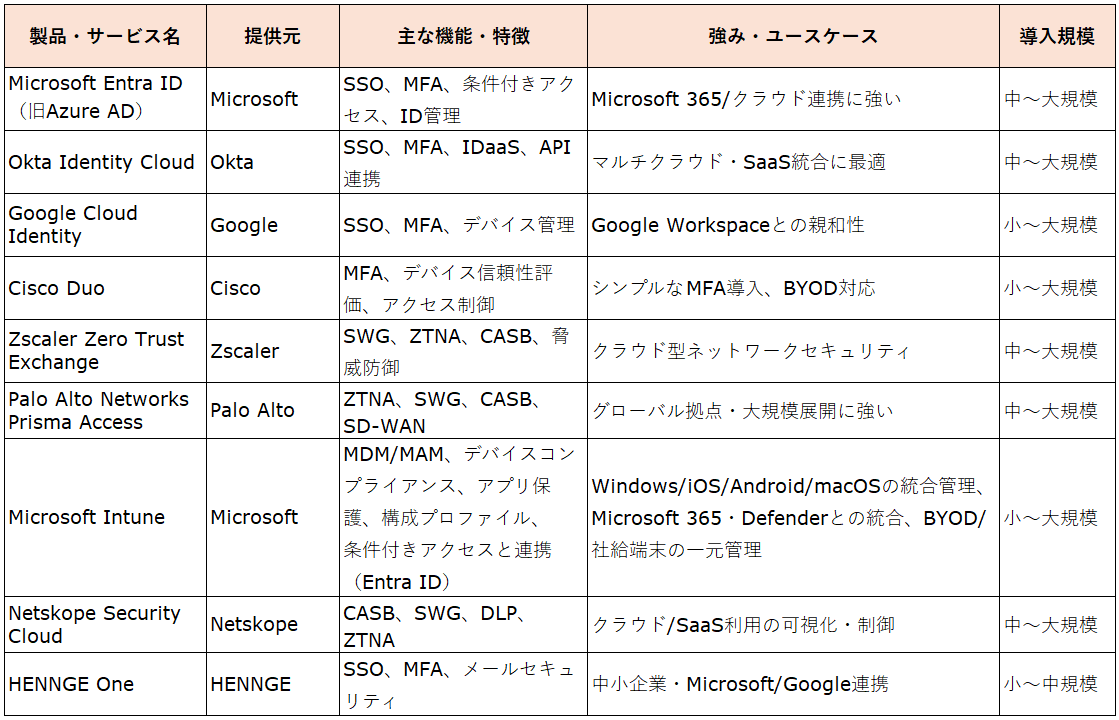

主要製品・サービスの特徴について(2025年度版)

ゼロトラストの実現には、ID管理、アクセス制御、ネットワークセグメンテーション、エンドポイント保護、可視化・監視など多様な機能が必要になるでしょう。

ここでは、主要なゼロトラスト製品・サービスを、代表的なカテゴリごとにご紹介します。

(2025年8月現在)

※SWG: セキュアWebゲートウェイ、ZTNA: ゼロトラストネットワークアクセス、CASB: クラウドアクセスセキュリティブローカー

EDR: エンドポイント検知・対応、DLP: データ損失防止

Microsoft Entra IDとMicrosoft Intuneの導入によるゼロトラストセキュリティに関しては、弊社のサービス『情シスSAMURAI』でも取り扱いしています。ご興味がある方へ資料を配布しています。

自社に合うサービスを選ぶための判断基準

一部の製品・サービスをご紹介しましたが、ゼロトラスト製品・サービス選定時は、「自社の利用環境や運用に適合するか」を選定基準とすることが大切でしょう。

つぎの観点などで自社の要件を整理し、最適な組み合わせを検討してみてはいかがでしょうか。

自社のIT環境・業務特性の把握

・クラウド/SaaS利用の比率、オンプレミス資産の有無

・リモートワークや私物デバイス持ち込み(BYOD)の導入状況

・既存システムとの連携要件(Active Directory、Google Workspace等)

必要なセキュリティ機能の明確化

・ID管理(シングルサインオン、多要素認証)、アクセス制御、ネットワーク分離、エンドポイント保護、可視化・監視など

・どの領域を優先的に強化したいか(例:ID管理重視、ネットワーク分離重視など)

運用負荷・ユーザー体験のバランス

・管理者・利用者双方の負担や利便性

・サポート体制や日本語対応の有無

拡張性・将来性

・事業拡大や新たなクラウドサービス追加時の柔軟性

・API連携や他製品との統合性

コスト・投資対効果

・初期費用・月額費用・ライセンス体系

・導入・運用にかかるトータルコスト(TCO)

信頼性・実績・サポート

・国内外での導入実績、第三者評価

・ベンダーのサポート体制、障害時の対応力

選定時によくある誤解と注意点

ゼロトラスト製品・サービス選定時には、以下のような誤解や落とし穴に注意が必要でしょう。

「1つの製品でゼロトラストが完成する」と思い込む

ゼロトラストは複数の技術・運用プロセスの組み合わせで実現されるため、単一製品だけでは全てをカバーできない可能性があります。

「有名ベンダーなら安心」と過信する

自社の業務やIT環境に合わない場合、運用負荷やコストが想定以上に膨らむこともあるでしょう。必ず自社要件との適合性を検証しましょう。

「機能が多い=最適」と考える

多機能な製品は運用が複雑化しやすく、使いこなせない場合も想定されます。必要な機能に絞ったシンプルな構成も選択肢でしょう。

「導入すれば終わり」と考える

ゼロトラストは導入後の運用・監視・継続的が重要な要素となります。運用体制や教育も含めて計画しましょう。

「コストだけ」で判断する

安価なサービスでも、サポートや拡張性が不十分だと将来的なリスクや追加コストが発生する場合があるでしょう。

ゼロトラスト製品やサービスの選定にあたっては、まず自社のIT環境や業務要件をしっかりと整理し、どの領域を優先的に強化したいのかを明確にすることが重要となるでしょう。

そのうえで、必要な機能や運用体制、コスト感などを比較表などで可視化し、複数の製品についてトライアルやPoC(概念実証)を実施しながら、実際に現場で使う担当者の意見も反映させるのはいかがでしょうか。

導入を決定する際には、単に製品の機能や価格だけでなく、導入後の運用や教育、継続的な改善サイクルまでを見据えた計画を立てることも重要です。

また、ベンダーやパートナーのサポート体制や障害時の対応力も重視し、長期的な視点で信頼できるパートナーを選ぶことが、ゼロトラスト導入の成功につながるのではないでしょうか。

ゼロトラストは「製品選び」だけでなく、「組織全体のセキュリティ文化・運用プロセスの変革」が成功のカギです。

自社に最適なサービスを選び、段階的かつ着実な導入を目指しましょう!

導入後の運用・定着化の工夫

ゼロトラストを現場に根付かせるためのポイント

ゼロトラストを現場に定着させるには、単なるシステム導入にとどまらず、組織文化や日々の業務プロセスに深く根付かせることが肝となるようです。

まず重要なのは、「なぜゼロトラストが必要なのか」「どのようなリスクを防ぐための取り組みなのか」を現場のメンバーに分かりやすく伝えることでしょう。

経営層から現場担当者まで、全員が共通認識を持つことで、セキュリティ対策が“自分ごと”として捉えられるようになります。

現場の業務負担や利便性を考慮し、セキュリティ強化と業務効率のバランスを取ることも大切でしょう。

例えば、多要素認証(MFA)やアクセス制御の導入検討時には、ユーザー体験を損なわない工夫(シングルサインオンの活用、認証フローの簡素化など)を取り入れるのはいかがでしょうか。

また、現場の声を定期的にヒアリングし、運用ルールやシステム設定を柔軟に見直す姿勢も、定着化のカギとなります。

運用フェーズでよくある課題と解決策

ゼロトラスト運用の現場では、以下のような課題がよく発生するようです。

認証・権限管理の煩雑化

多要素認証(MFA)や細かな権限設定により、管理者・利用者双方の負担が増えることがあります。

これに対しては、ID管理の自動化ツールや権限申請・承認フローの標準化、定期的な権限棚卸しの仕組みを導入することで、運用負荷を軽減できるでしょう。

既存システムとの連携・互換性問題

レガシーシステムやオンプレミス環境との連携が難しい場合は、段階的な移行計画を立て、API連携やプロキシサービスの活用、必要に応じてシステムのリプレースも検討しましょう。

運用・監視体制の未整備

インシデント対応やログ監視が属人化しやすいため、運用マニュアルの整備や自動化ツールの活用、外部パートナーとの連携強化が有効です。

定期的な訓練やシミュレーションも、対応力向上に役立つでしょう。

ユーザーからの反発や“抜け道”利用

業務効率低下への不満から、非公式な手段での情報共有やアクセスが発生することも考えられるでしょう。

現場の声を吸い上げ、業務プロセス自体の見直しや、利便性向上のための追加施策(例:モバイル対応、シングルサインオン拡充)を検討しましょう。

社内教育・啓蒙の進め方

ゼロトラストの定着には、継続的な社内教育と啓蒙活動も重要でしょう。

まずは、全社員向けに「ゼロトラストとは何か」「なぜ必要なのか」「自分たちの業務にどう関わるのか」を分かりやすく伝える研修やeラーニングを実施するのがよいでしょう。

実際のサイバー攻撃事例や、ゼロトラスト導入による効果・失敗例を交えたストーリー形式の教育は、理解度と納得感を高めるのに役立ちます。

また、管理者やIT担当者向けには、より専門的な運用・監視・インシデント対応のトレーニングを用意し、実践的なスキルアップを図るのもよいでしょう。

定期的なセキュリティニュースの共有や、社内ポータルでのFAQ整備、啓蒙ポスターの掲示など、日常的にセキュリティ意識を高める工夫も効果的でしょう。

ゼロトラストを“完全には実現しない”場合の現実的な落としどころ

ゼロトラストは理想的なセキュリティモデルですが、すべての企業が“完全なゼロトラスト”を短期間で実現することは現実的ではないでしょう。

特に、レガシーシステムや予算・人材の制約、業務上の制約がある場合は、段階的な導入と“現実的な落としどころ”を見極めることが重要になります。

まずは、リスクが高い領域(例:重要データへのアクセス、外部とのファイル共有、リモートワーク環境など)から優先的にゼロトラストの考え方を適用し、段階的に範囲を拡大していくアプローチが有効と考えられます。

すべてのシステムやユーザーに一律で厳格な制御を課すのではなく、業務影響やコスト、現場の負担を考慮しながら、最小限のリスク低減を目指しましょう。

また、「ゼロトラストの原則を意識し続ける」こと自体が、セキュリティレベルの底上げにつながる可能性もあります。

100%の理想を追い求めるのではなく、現実的な制約の中で“できることから着実に進める”姿勢が、長期的な定着と効果につながるでしょう。

ゼロトラストの運用・定着化は、技術・運用・人の三位一体で進めることが成功のカギとなるようです。

現場の理解と協力を得ながら、段階的かつ柔軟に取り組み、教育や啓蒙活動を継続することで、組織全体のセキュリティレベルを着実に高めていきましょう!

2025年最新トレンド・法規制・補助金情報

最新の脅威動向とゼロトラストの進化

昨今のサイバー脅威は、AIを活用した標的型攻撃の高度化、サプライチェーン攻撃の拡大、クラウドサービスやSaaSを狙った認証情報の窃取、そしてランサムウェアの多様化など多岐にわたります。

特に、生成AIを悪用したフィッシングやディープフェイクによるなりすまし攻撃が増加傾向にあり、従来の境界型防御でのセキュリティ確保は困難になりつつあるようです。

参照:独立行政法人 情報処理推進機構/情報セキュリティ10大脅威 2025

https://www.ipa.go.jp/security/10threats/10threats2025.html

ゼロトラストの進化としては、以下のポイントが挙げられます。

- AI・機械学習の活用拡大

ユーザーやデバイスの行動分析(UEBA)をAIで自動化し、異常検知やリスクベース認証をリアルタイムで実現する動きが加速しています。 - アイデンティティ中心のセキュリティ強化

ID管理(IAM)や多要素認証(MFA)の高度化、パスワードレス認証の普及が進み、認証情報の漏洩リスクを低減します。 - クラウド・SaaS対応の深化

ZTNA(ゼロトラストネットワークアクセス)やCASB(クラウドアクセスセキュリティブローカー)など、クラウド利用を前提としたゼロトラストアーキテクチャが主流となっています。 - 自動化・オーケストレーション

セキュリティ運用の自動化(SOAR)により、インシデント対応や権限管理の効率化が進んでいます。

関連法規制・ガイドラインの動き

今後も国内外でサイバーセキュリティ関連の法規制やガイドラインの強化が予想されます。主な動向は以下の通りです。※2025年8月現在の情報です

個人情報保護法(3年ごとの見直し規定により現在も検討中)

個人情報保護法は3年ごとの見直し規定により現在検討が進められており、2025年3月に個人情報保護委員会から「制度的課題に対する考え方」が公表されました。

検討内容には、クラウドサービス利用時の委託先監督の強化や、DXの進展に伴う個人データ取扱いの第三者依存への対応などが含まれています。

改正法の施行時期は未確定ですが、専門家予測では2025年後半の法案提出、2027年頃の施行が見込まれています。委託先管理やデータ移転の透明性確保は引き続き重要なポイントとなる見通しです。

参照:個人情報保護委員会/個人情報保護法の制度的課題に対する考え方について

https://www.ppc.go.jp/files/pdf/seidotekikadainitaisurukangaekatanitsuite_250305.pdf

サイバーセキュリティ経営ガイドライン(第3版)

経済産業省・IPAが発行する「サイバーセキュリティ経営ガイドライン」に関して、実践のための「プラクティス集第4版」が2025年に更新され、事例の充実が図られています。

ゼロトラストの考え方や生成AI時代の新たなリスク対応については、今後のガイドライン更新で検討される可能性があるでしょう。

参照:経済産業省/サイバーセキュリティ経営ガイドライン Ver 3.0実践のためのプラクティス集

https://www.ipa.go.jp/security/economics/csm-practice.html

NIST SP800-207(ゼロトラストアーキテクチャ)

米国NISTのガイドラインが国内でも参照され、ゼロトラスト導入の指針として活用が進んでいるようです。

参照:デジタル庁/ゼロトラストアーキテクチャ適用方針のガイドライン

https://www.digital.go.jp/assets/contents/node/basic_page/field_ref_resources/5589466b-5eb7-447d-9164-2cfa048a0d0f/67c7208c/20220224_meeting_security_architecture_guideline_02.pdf

参照:金融庁/ゼロトラストの現状調査と事例分析に関する調査報告書

https://www.fsa.go.jp/common/about/research/20210630/zerotrust.pdf

参照:独立行政法人 情報処理推進機構/セキュリティ関連NIST文書について

https://www.ipa.go.jp/security/reports/oversea/nist/about.html

サイバーセキュリティ基本法・重要インフラ指針

重要インフラ事業者向けのセキュリティ対策義務が強化され、サプライチェーン全体のリスク管理やインシデント報告体制の整備が求められています。

参照:内閣官房 サイバー安全保障体制整備準備室/サーバー対処能力強化法及び同整備法について

https://www.cas.go.jp/jp/seisaku/cyber_anzen_hosyo_torikumi/pdf/setsumei.pdf

中小企業向け補助金・助成金の活用術

ゼロトラストやサイバーセキュリティ対策の導入には、国や自治体の補助金・助成金を活用することで、コスト負担を軽減できます。

2025年に活用できる主な制度は以下の通りです。※2025年8月現在の情報です

IT導入補助金

中小企業・小規模事業者に対してITツールの導入を支援する補助金です。

補助対象のITツール導入時、通常枠で最大450万円(1-3プロセス:5-150万円、4プロセス以上:150-450万円)、セキュリティ対策推進枠で最大150万円の補助を受けることができます。

参照:IT導入補助金2025

https://it-shien.smrj.go.jp/

サイバーセキュリティ対策促進助成金(東京都など自治体)

都道府県や市区町村が独自に実施する助成金もあり、セキュリティ診断や教育、システム導入費用の一部を補助します。

申請時期や要件は自治体ごとに異なるため、最新情報の確認が重要です。

参照:サイバーセキュリティ対策促進助成金(東京都)

https://www.tokyo-kosha.or.jp/support/josei/setsubijosei/cyber.html

ものづくり補助金・事業再構築補助金

ものづくり補助金(デジタル枠)や事業再構築補助金(サプライチェーン強靱化枠)では、SECURITY ACTIONの宣言を申請要件とすることで、補助が出る場合もあるようです。

参照:SECURITY ACTION 独立行政法人 情報処理推進機構

https://www.ipa.go.jp/security/security-action/requirement/requirement.html

活用のポイント

- 申請前に「IT導入支援事業者」や「認定セキュリティベンダー」と連携し、要件や必要書類を確認しましょう。

- 補助金は予算枠や申請期間が限られているため、早めの情報収集と準備が重要です。

- 導入後の報告義務や実績確認もあるため、計画的な運用・管理体制を整えましょう。

サイバー脅威はAI活用型攻撃やクラウド経由のリスクが一層高まるため、ゼロトラストの原則を軸に、AI・自動化・ID管理強化など最新技術を積極的に取り入れることが必要になりそうです。

中小企業は、国や自治体の補助金・助成金を賢く活用し、コストを抑えつつ段階的なセキュリティ強化を進めることが現実的なアプローチの1つでしょう。

まずは自社の現状把握と優先課題の整理から始め、信頼できるパートナーと連携しながら、最新トレンド・法規制・補助金情報を活かしたセキュリティ強化を実現してみてはいかがでしょうか。

まとめ

ゼロトラストは単なるセキュリティ製品の導入ではなく、組織全体の業務プロセスや文化の変革を伴う長期的な取り組みとなる傾向があります。

導入を検討する企業は、まず自社のIT資産や業務フロー、リスクを正確に把握し、現状を可視化することから始めることが重要でしょう。そのうえで、リスクの高い領域や重要データへのアクセス管理など、インパクトの大きい部分から段階的にゼロトラストの考え方を適用し、パイロット導入やPoCを活用しながら現場の声を反映させて進めていくことが成功の鍵となるのではないでしょうか。

また、経営層のコミットメントと現場部門の協力を得て、「なぜゼロトラストが必要なのか」「どのようなメリットがあるのか」を全社で共有し、セキュリティ対策を自分ごととして捉えてもらう工夫が求められるでしょう。

セキュリティ強化と業務効率の両立を目指し、ユーザーにとって使いやすい認証フローやサポート体制を整え、現場のフィードバックをもとに運用ルールやシステム設定を柔軟に見直す姿勢も大切です。

導入後は継続的な監視やインシデント対応体制を整備し、社内教育や啓蒙活動を続けるとともに、必要に応じて外部パートナーや専門人材の活用も検討しましょう。

さらに、最新の法規制やガイドライン、補助金・助成金制度を積極的に活用し、コストや運用負担を抑えながら着実なセキュリティ強化を目指すことが重要でしょう。

ゼロトラストは理想を一気に目指すのではなく、現実的な制約の中でできることから着実に進めることが、長期的な定着と効果につながります。

今後もAIや自動化、クラウド活用の進展とともにゼロトラストを取り巻く環境は進化し続けることでしょう。

法規制や脅威動向の変化を常にキャッチアップし、組織の実情に合わせて柔軟に運用・改善を重ねることが持続的なセキュリティ強化の鍵となるでしょう。

まずは「現状把握」と「小さな一歩」から始め、着実なセキュリティ文化の醸成を目指しましょう!